Verwenden Sie keine generischen OS-Images mehr. awaBerry generiert speziell für Ihre Hardware maßgeschneiderte Installationsprogramme, die so vorkonfiguriert sind, dass das Gerät sofort nach dem Booten des Betriebssystems mit Ihrem Konto verknüpft wird. Keine manuelle Konfiguration erforderlich.

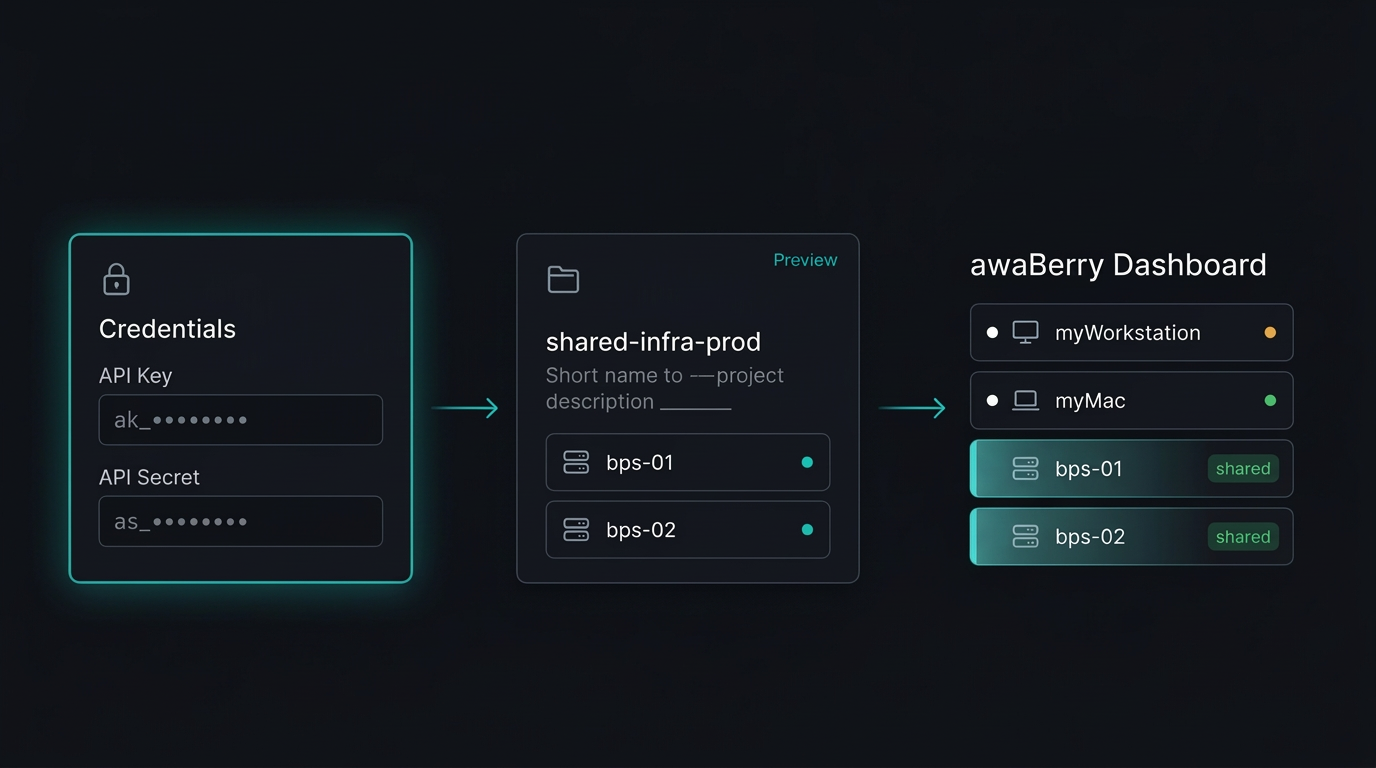

Ein transparenter Dreischritt-Prozess – überprüfen Sie genau, womit Sie sich verbinden, bevor Sie den Zugriff bestätigen.

1. Anmeldedaten eingeben

Geben Sie den API-Schlüssel und das API-Geheimnis ein, die vom Gerätebesitzer bereitgestellt wurden. Anmeldedaten sind speziell für die Delegation konzipiert – es werden niemals Master-Passwörter geteilt.

2. Projekt in der Vorschau anzeigen

Bevor Sie sich festlegen, sehen Sie den Projektnamen, die Beschreibung und die genaue Liste der zugänglichen Geräte. Keine blinden Verbindungen – volle Transparenz, bevor Sie akzeptieren.

3. Mit einem Klick hinzufügen

Bestätigen Sie, und die gemeinsam genutzten Geräte werden sofort zu Ihrem awaBerry-Arbeitsbereich hinzugefügt und sind bereit für die sofortige Verwaltung neben Ihrer eigenen Hardware.

Granulare, sichere Zugriffssteuerung

Der Zugriff ist streng auf das gemeinsam genutzte Projekt beschränkt – keine versehentliche Offenlegung nicht verwandter Hardware. Das Berechtigungsmodell erzwingt das Prinzip der geringsten Rechte auf jeder Ebene.

Transparente Verifizierung

Der Vorschau-Schritt schafft Vertrauen, indem er genau zeigt, womit Sie sich verbinden, bevor Sie akzeptieren. Keine Überraschungen, keine blinden Handshakes.

Keine geteilten Passwörter

API-Schlüssel/Geheimnis-Paare sind speziell für die Delegation konzipiert und halten Master-Anmeldedaten privat. Der Widerruf ist sofortig – löschen Sie das Projekt und der Zugriff endet umgehend.

Sofortige Zusammenarbeit

Nach dem Hinzufügen erscheinen gemeinsam genutzte Geräte neben Ihrer eigenen Hardware zur sofortigen gemeinsamen Verwaltung. Kein separater Login, keine zusätzliche Einrichtung.

Business

Automatisieren Sie Abläufe, verwalten Sie Geräteflotten und ermöglichen Sie sicheres Remote-Arbeiten für Ihr gesamtes Team.

Privat

Greifen Sie auf Ihre Heimgeräte zu, automatisieren Sie persönliche Aufgaben und teilen Sie den Zugriff mit der Familie — kostenlos.

Forschung

Greifen Sie auf Labor-Hardware zu, automatisieren Sie Datenerfassung und arbeiten Sie institutionsübergreifend zusammen.

Beginnen Sie die Zusammenarbeit

Sicherer Zugriff auf gemeinsam genutzte Geräte – keine VPNs, keine geteilten Passwörter.